カード情報非保持化 に関する考察 -クレジットカード取引におけるセキュリティ対策の強化に向けた実行計画 -2016- に伴う更新版

追記:2017年3月8日(水)に経済産業省が主導する「クレジット取引セキュリティ対策協議会」が発表した「実行計画2017 (※1)」を受けて、カード情報を取扱う事業者はカード情報の非保持化または PCI DSS 準拠を行う必要があります。

※1「クレジット取引セキュリティ対策協議会」が発表した実行計画

■ 電話 / メール / FAX オーダー加盟店向けにカード情報非保持化サービスはこちらから

■ 最新の実行計画、PCI DSS準拠、カード情報非保持化についてのご相談は、下記フォームより承ります。

「実行計画」は、1.カード情報の保護について、2.カード偽造防止対策について、3.ECにおける不正利用対策の三つの章から成り立っているが、本稿では、1.カード情報の保護についての考察を行っていく。実行計画にて、発表されたポイントは以下の通り。

(1) 加盟店

・EC 加盟店及び EC 以外の非対面加盟店については、2018年3月末までにカード情報の非保持化(※1)又は PCI DSS(※2) 準拠完了を目指す。

・対面加盟店(POS加盟店)については、2020年3月末までにカード情報の非保持化又は PCI DSS 準拠完了を目指す。

(2) カード会社(アクワイアラー)及び 決済代行業者

・カード会社及び決済代行業者は、2018年3 月末まで に PCI DSS 準拠完了を目指す。

・カード会社及び決済代行業者は、加盟店のカード情報の非保持化又はPCI DSSの準拠に向けて、必要となる技術的な情報提供や、サポート体制を構築するJCDSC 等への誘導等による早期の準拠が実現できるよう協力する。 また、加盟店の非保持化の完了については、カード会社が確認する。

・カード会社は契約等を有する決済代行業者に対して、包括加盟店 契約等を有する EC 加盟店に非保持化(非通過型システムへの移行を含む) させることを要請し、さらに決済代行業者がPCI DSSに準拠していない場合は可及的 速やかに準拠するよう必要な指導を行う。なお、カード会社は、2018年4月を目処に、PCI DSS に準拠していない決済代行業者との取引の見直しに ついて検討を進める。

(3) カード会社(イシュアー)

・カード会社(イシュアー)は 2018年3月末までに PCI DSS 準拠 完了を目指す。

・フィッシングやウィルス感染など、カード会員から直接カード情報等を詐取 する手口も存在するため、消費者に対する注意喚起・啓発等を行う。

※1「非保持」とは、「サーバにおいてクレジットカード情報を『保存』、『処理』、『通過』しないこと」 をいう。

※2 PCIDSS は、安全なネットワークの構築やカード会員データの保護など、12 の要件に基づいて約 400 の要求事項から構成されており、「準拠」とは カード情報を取り扱う業務範囲 において、この要求事項にすべて対応できていることをいう。PCIDSS 準拠の検証方法と しては、カード情報の取扱い形態や規模によって、①オンサイトレビュー(認証セキュリ ティ評価機関(QSA)による訪問審査)又は②自己問診(SAQ、自己評価によって PCIDSS 準拠の度合いを評価し、報告することのできるツール)による方法がある。

■ 非保持化に対する対策例

手法A データの部分削除

カード会員データのトランケーション処理

(例):1234 5678 9123 4567 → 1234 56XX XXXX 4567

手法B データのトークン化

(例):1234 5678 9123 4567 → 3496 4758 0154 4567

トランケーション処理をした場合は、売上処理などはバッチ的な対応に活用できる可能性があるが、データ処理会社との連携方法の検討など課題は多い。また提携カードなどでポイント連動している場合には、リアルタイムの正確な処理が必須となるため不向きといえる。

よって、POS加盟店における非保持化の手法は、現在のところデータのトークン化が最も現実的なアプローチといえよう。ただし後述の「オンプレミス型」のトークン化システムの導入を選択した場合は、どうしても正規カード会員データの保存が加盟店の環境内に残ってしまうため、非保持を実現にするためには「クラウド型」のアプローチが必須となる。詳細は後述する。

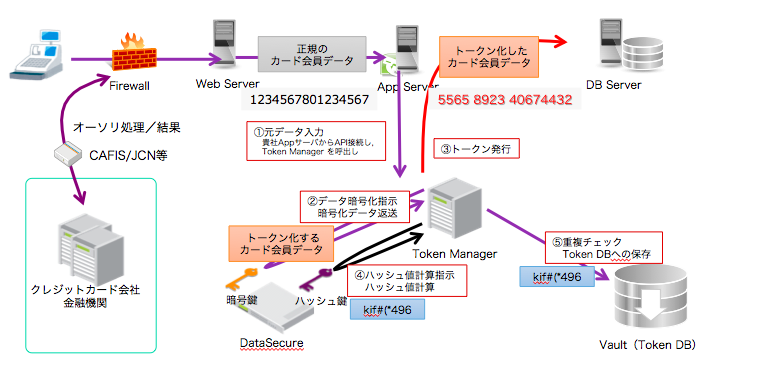

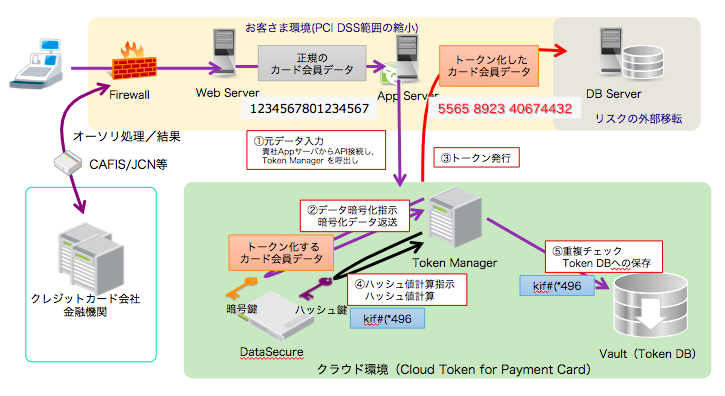

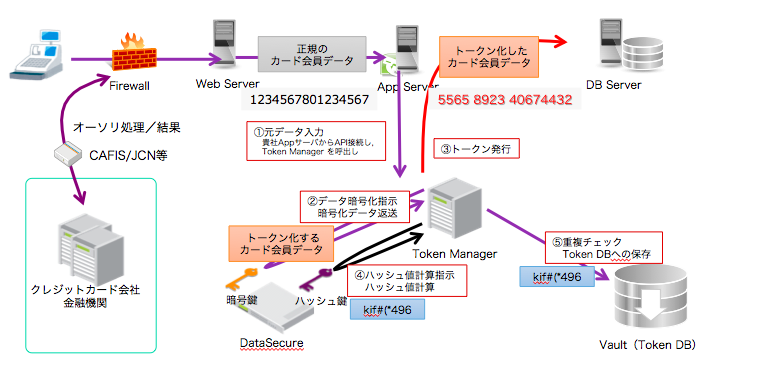

■カード会員データのトークナイゼイションの仕組み

カード会員データのトークナイゼイションのデータフローの概略は以下の通りである。

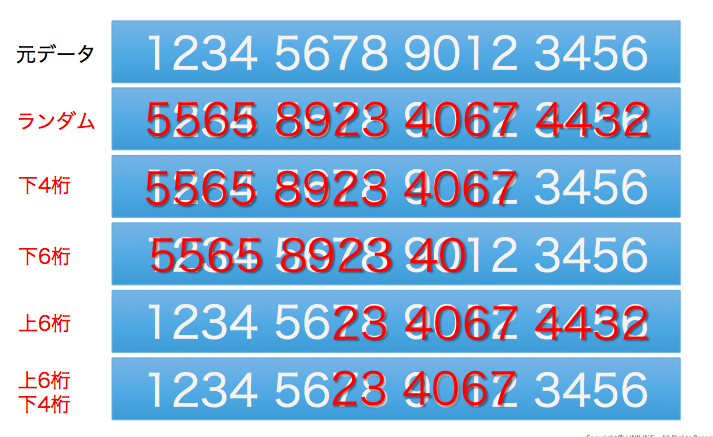

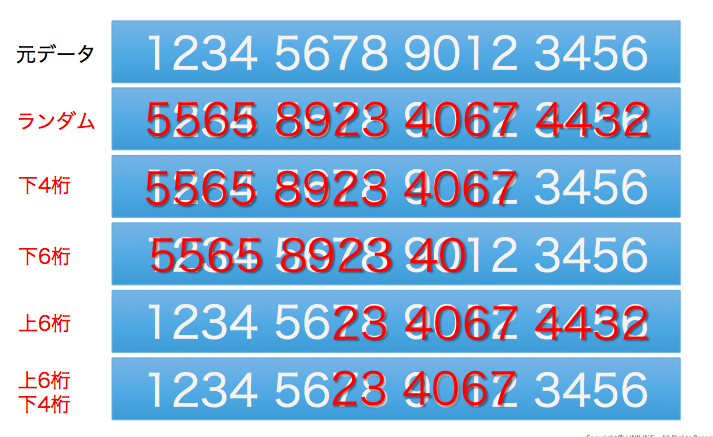

■トークナイゼイションのフォーマット(イメージ)

カード会員データのトークンフォーマットの例は以下の通りである。

■トークナイゼイション導入の効果は?

カード会員データ環境におけるトークナイゼイション導入の最大の効果は、PCI DSSの対象範囲を大幅に削減することである。ただし正規データとトークン化したデータをひも付けて保管するVaultといわれるトークンDBには、復号処理が伴うため、どうしても正規のカード会員データが残るが、それ以外のトークン化されたデータを取り扱うアプリケーション、サーバ、ネットワークなどは、PCI DSSの対象範囲から除外することが可能である。

オンプレミス型では、一般的に下記の手順で進めていく。(ベンダー例:SafeNet社)

①HSM/トークンマネージャ/トークンDBのセットを冗長構成で導入

②トークンマネージャ及びトークンDB用にIAサーバを導入

③アプリケーションからのトークマネージャのAPIを呼び出すように各所のプログラムを修正

(例)オーソリ処理アプリケーション、売上処理アプリケーション、ポイント管理アプリケーション

オンプレミスであるため、

・初期導入の際にはハードウェアやソフトウェアの投資を伴う。

・保守サービスが必須

・自社によるシステム運用が必要

となる。

最大のポイントは、復号処理のためカード会員データの保存業務(Token DB)が最終的に社内に残ってしまうことである。前述の通り、正規のカード会員データとトークン化されたデータをひも付けるトークンDBを最小でも1台配置する必要がある。よってオンプレミス型のトークナイゼイションでは、カード会員データの非保持化は達成できないという結論となる。

結論として、POS加盟店がトークナイゼイションによりカード会員データの非保持化するためには、クラウド型での導入が必須になる。

①同クラウドサービスの申込み

②アプリケーションからのトークマネージャのAPIを呼び出すように各所のプログラム修正

(例)オーソリ処理アプリケーション、売上処理アプリケーション、ポイント管理アプリケーション

②のアプリケーション改修はオンプレミス型でもクラウド型でも同様に必要である。

クラウド型であるため

・ハードウェア、ソフトウェアの投資が不要

・使用料に応じた従量料金で支払

・システム保守や運用はアウトソーシングが可能

となる。

そしてオンプレミ型の最大の懸念である、最終的に残ってしまったカード会員データの保存業務(Token DB)を、クラウド型では自社環境外に配置することが可能である。トークン化されたデータを正規データに戻す場合は、クラウドサービスにリクエストする形で行う。

よってクラウド型を導入すれば、POS加盟店でも自社環境内にカード会員データの保存業務を完全に取り除くことが実現できる。

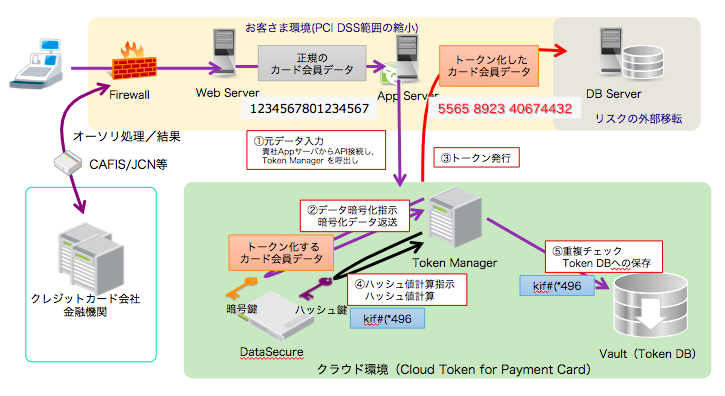

クラウド導入時のイメージ

ただし規模は小さくても流出事件が一旦起きれば、その加盟店の評判は落ち、一般消費者からの足は遠のくだろう。また前述の通り、米国の多くの加盟店でPOSレジの不正なウィルスが常駐し、カード会員データの伝送、処理の過程で外部に送信するという大規模な被害が出ている。米国全体でも約1億件のカード会員データが流出しているともいわれており、日本でも2016年1月、POS加盟店における被害が公に確認された。今後も同様の被害が発生する可能性があるため、POSレジ自体に対する対策が早急に必要である。

関連記事 : 国内のPOS加盟店からカード情報流出事件が発生 -POSシステムを狙う新手のサイバー攻撃-

PCI DSS Ready Cloudでは、PCI DSS v4.0への効率的な移行支援及び準拠を促進するクラウドサービスを提供しています。

是非一度、ご相談ください。

PCI DSS準拠を促進するクラウドサービスならPCI DSS Ready Cloud

■ PCI DSS の構築、維持・運用にかかるコストと工数を削減する

■ AWSでの開発事業者や外部ベンダー/事業者との専用線接続がない場合に最適

■ 国内トップクラスのPCI DSS専門のコンサルタント集団によるPCI DSS準拠支援サービス

※1「クレジット取引セキュリティ対策協議会」が発表した実行計画

■ 電話 / メール / FAX オーダー加盟店向けにカード情報非保持化サービスはこちらから

■ 最新の実行計画、PCI DSS準拠、カード情報非保持化についてのご相談は、下記フォームより承ります。

クレジット取引セキュリティ対策協議会による実行計画とは?

経済産業省が主導する「クレジット取引セキュリティ対策協議会」は、2016年2月23日、国際水準のクレジットカード取引のセキュリティ環境を整備することを目的に「 クレジットカード取引におけるセキュリティ対策の強化に向けた実行計画 」を取りまとめて発表した。「実行計画」は、1.カード情報の保護について、2.カード偽造防止対策について、3.ECにおける不正利用対策の三つの章から成り立っているが、本稿では、1.カード情報の保護についての考察を行っていく。実行計画にて、発表されたポイントは以下の通り。

(1) 加盟店

・EC 加盟店及び EC 以外の非対面加盟店については、2018年3月末までにカード情報の非保持化(※1)又は PCI DSS(※2) 準拠完了を目指す。

・対面加盟店(POS加盟店)については、2020年3月末までにカード情報の非保持化又は PCI DSS 準拠完了を目指す。

(2) カード会社(アクワイアラー)及び 決済代行業者

・カード会社及び決済代行業者は、2018年3 月末まで に PCI DSS 準拠完了を目指す。

・カード会社及び決済代行業者は、加盟店のカード情報の非保持化又はPCI DSSの準拠に向けて、必要となる技術的な情報提供や、サポート体制を構築するJCDSC 等への誘導等による早期の準拠が実現できるよう協力する。 また、加盟店の非保持化の完了については、カード会社が確認する。

・カード会社は契約等を有する決済代行業者に対して、包括加盟店 契約等を有する EC 加盟店に非保持化(非通過型システムへの移行を含む) させることを要請し、さらに決済代行業者がPCI DSSに準拠していない場合は可及的 速やかに準拠するよう必要な指導を行う。なお、カード会社は、2018年4月を目処に、PCI DSS に準拠していない決済代行業者との取引の見直しに ついて検討を進める。

(3) カード会社(イシュアー)

・カード会社(イシュアー)は 2018年3月末までに PCI DSS 準拠 完了を目指す。

・フィッシングやウィルス感染など、カード会員から直接カード情報等を詐取 する手口も存在するため、消費者に対する注意喚起・啓発等を行う。

※1「非保持」とは、「サーバにおいてクレジットカード情報を『保存』、『処理』、『通過』しないこと」 をいう。

※2 PCIDSS は、安全なネットワークの構築やカード会員データの保護など、12 の要件に基づいて約 400 の要求事項から構成されており、「準拠」とは カード情報を取り扱う業務範囲 において、この要求事項にすべて対応できていることをいう。PCIDSS 準拠の検証方法と しては、カード情報の取扱い形態や規模によって、①オンサイトレビュー(認証セキュリ ティ評価機関(QSA)による訪問審査)又は②自己問診(SAQ、自己評価によって PCIDSS 準拠の度合いを評価し、報告することのできるツール)による方法がある。

対面加盟店(POS加盟店)の非保持化の方法論

上記の対面加盟店(POS加盟店)に対する非保持化の要請に対して、対面加盟店(POS加盟店)には、ネット加盟店のような決済代行事業者やプロセッサが加盟店に代わってカード会員データを保存してくれるサービスが国内にない状況である。そのため論理的には以下の2つの方法に絞られる。■ 非保持化に対する対策例

手法A データの部分削除

カード会員データのトランケーション処理

(例):1234 5678 9123 4567 → 1234 56XX XXXX 4567

手法B データのトークン化

(例):1234 5678 9123 4567 → 3496 4758 0154 4567

トランケーション処理をした場合は、売上処理などはバッチ的な対応に活用できる可能性があるが、データ処理会社との連携方法の検討など課題は多い。また提携カードなどでポイント連動している場合には、リアルタイムの正確な処理が必須となるため不向きといえる。

よって、POS加盟店における非保持化の手法は、現在のところデータのトークン化が最も現実的なアプローチといえよう。ただし後述の「オンプレミス型」のトークン化システムの導入を選択した場合は、どうしても正規カード会員データの保存が加盟店の環境内に残ってしまうため、非保持を実現にするためには「クラウド型」のアプローチが必須となる。詳細は後述する。

カード会員データのトークン化(トークナイゼイション)とは?

一般にカード会員データのトークン化(トークナイゼイション)とは、カード会員番号(PAN)がトークンと呼ばれる番号に置き換えられる手法である。PCISSCが発行する『Information Supplement:PCI DSS Tokenization Guidelines』(外部リンク:PDF)によると、トークナイゼイションのセキュリティは、置き換わった値からは元のPANを導き出す可能性は極めて低いという考えのもとに成り立っていることから、トークン化した値はPANと同じセキュリティレベルでの取り扱いの必要がないとしている。■カード会員データのトークナイゼイションの仕組み

カード会員データのトークナイゼイションのデータフローの概略は以下の通りである。

■トークナイゼイションのフォーマット(イメージ)

カード会員データのトークンフォーマットの例は以下の通りである。

■トークナイゼイション導入の効果は?

カード会員データ環境におけるトークナイゼイション導入の最大の効果は、PCI DSSの対象範囲を大幅に削減することである。ただし正規データとトークン化したデータをひも付けて保管するVaultといわれるトークンDBには、復号処理が伴うため、どうしても正規のカード会員データが残るが、それ以外のトークン化されたデータを取り扱うアプリケーション、サーバ、ネットワークなどは、PCI DSSの対象範囲から除外することが可能である。

トークナイゼーション導入の方法論①:オンプレミス型

トークナイゼイション導入にはオンプレミス型とクラウド型の2つの方法がある。オンプレミス型では、一般的に下記の手順で進めていく。(ベンダー例:SafeNet社)

①HSM/トークンマネージャ/トークンDBのセットを冗長構成で導入

②トークンマネージャ及びトークンDB用にIAサーバを導入

③アプリケーションからのトークマネージャのAPIを呼び出すように各所のプログラムを修正

(例)オーソリ処理アプリケーション、売上処理アプリケーション、ポイント管理アプリケーション

オンプレミスであるため、

・初期導入の際にはハードウェアやソフトウェアの投資を伴う。

・保守サービスが必須

・自社によるシステム運用が必要

となる。

最大のポイントは、復号処理のためカード会員データの保存業務(Token DB)が最終的に社内に残ってしまうことである。前述の通り、正規のカード会員データとトークン化されたデータをひも付けるトークンDBを最小でも1台配置する必要がある。よってオンプレミス型のトークナイゼイションでは、カード会員データの非保持化は達成できないという結論となる。

結論として、POS加盟店がトークナイゼイションによりカード会員データの非保持化するためには、クラウド型での導入が必須になる。

トークナイゼーション導入の方法論②:クラウド型

クラウド型では以下の通りの手順で導入が進む。(例:当社サービス 「Cloud Token for Payment Card」 )①同クラウドサービスの申込み

②アプリケーションからのトークマネージャのAPIを呼び出すように各所のプログラム修正

(例)オーソリ処理アプリケーション、売上処理アプリケーション、ポイント管理アプリケーション

②のアプリケーション改修はオンプレミス型でもクラウド型でも同様に必要である。

クラウド型であるため

・ハードウェア、ソフトウェアの投資が不要

・使用料に応じた従量料金で支払

・システム保守や運用はアウトソーシングが可能

となる。

そしてオンプレミ型の最大の懸念である、最終的に残ってしまったカード会員データの保存業務(Token DB)を、クラウド型では自社環境外に配置することが可能である。トークン化されたデータを正規データに戻す場合は、クラウドサービスにリクエストする形で行う。

よってクラウド型を導入すれば、POS加盟店でも自社環境内にカード会員データの保存業務を完全に取り除くことが実現できる。

クラウド導入時のイメージ

カード会員データ非保持化を達成した後の施策は?

POS加盟店がクラウド型のトークナイゼイションを導入した場合、仮に不正アクセスを受けても正規のカード会員データが保存されたデータベースが社内システムにないので大規模に流出するリスクは軽減されるといえる。ご承知の通りトークン化されたデータは、流出しても不正に利用することはできない。ただし規模は小さくても流出事件が一旦起きれば、その加盟店の評判は落ち、一般消費者からの足は遠のくだろう。また前述の通り、米国の多くの加盟店でPOSレジの不正なウィルスが常駐し、カード会員データの伝送、処理の過程で外部に送信するという大規模な被害が出ている。米国全体でも約1億件のカード会員データが流出しているともいわれており、日本でも2016年1月、POS加盟店における被害が公に確認された。今後も同様の被害が発生する可能性があるため、POSレジ自体に対する対策が早急に必要である。

関連記事 : 国内のPOS加盟店からカード情報流出事件が発生 -POSシステムを狙う新手のサイバー攻撃-

PCI DSS Ready Cloudでは、PCI DSS v4.0への効率的な移行支援及び準拠を促進するクラウドサービスを提供しています。

是非一度、ご相談ください。

PCI DSS準拠を促進するクラウドサービスならPCI DSS Ready Cloud

■ PCI DSS の構築、維持・運用にかかるコストと工数を削減する

■ AWSでの開発事業者や外部ベンダー/事業者との専用線接続がない場合に最適

■ 国内トップクラスのPCI DSS専門のコンサルタント集団によるPCI DSS準拠支援サービス

この記事が気に入ったら

いいね!しよう

PCI DSS 関連の最新記事をお届けします