PCI DSSにおけるカード情報の定義とは?保護対象のデータも解説

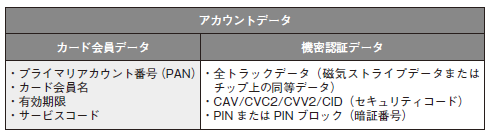

PCI DSSでは、保護の対象となるカード情報を「アカウントデータ」と呼んでいる。アカウントデータに含まれる項目は「カード会員データ」と「機密(センシティブ)認証データ」の2種類に分けられる。

PCI DSSで保護の対象となるアカウントデータ

「プライマリアカウント番号(PAN)」とは、カード表面に印字された16桁(American Expressは15桁)のいわゆるカード番号である(将来的には19桁化が予定されている)。「CAV2/CVC2/CVV2/CID」とは、カード裏面に印字された3桁(American Expressはカード表面の4桁)の数字で、一般的には「セキュリティコード」と呼ばれている。「全トラックデータ」は、カードの磁気ストライプに含まれる72 バイト(69 桁)の文字列で、「全磁気ストライプ情報」ともいう。対面決済で利用されるが、非対面決済の与信照会(オーソリゼーション)に必要なPANと有効期限も含まれている。

「プライマリアカウント番号(PAN)」とは、カード表面に印字された16桁(American Expressは15桁)のいわゆるカード番号である(将来的には19桁化が予定されている)。「CAV2/CVC2/CVV2/CID」とは、カード裏面に印字された3桁(American Expressはカード表面の4桁)の数字で、一般的には「セキュリティコード」と呼ばれている。「全トラックデータ」は、カードの磁気ストライプに含まれる72 バイト(69 桁)の文字列で、「全磁気ストライプ情報」ともいう。対面決済で利用されるが、非対面決済の与信照会(オーソリゼーション)に必要なPANと有効期限も含まれている。PCI DSSでは、PANについて暗号化などの判読を不能にする措置を施せば保存を認めている。この判読不能措置の一つであるトランケーション処理について、実行計画2017以降では以下のように規定している。

▼以下引用

なお、以下の処理がなされたものはクレジットカード番号とは見做さない。

(中略)

トランケーション(自社システムの外でクレジットカード番号を国際的な第三者機関に認められた桁数を切り落とし、自社内では特定できないもの)(実行計画2018のp.10)

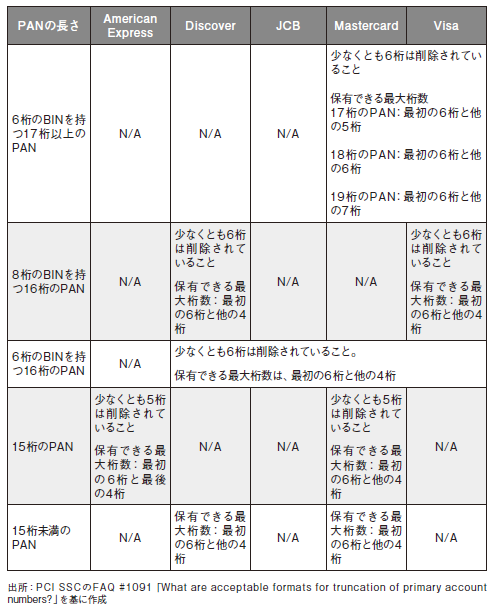

上記における「国際的な第三者機関」とは、PCI DSSを規定しているPCISSCと考えるのが妥当である。PCI DSSの要件3.3 で規定される最大表示「上6桁、下4桁」を残すトランケーションフォーマットについては、全ての国際ブランドで認められている。一方で、残してもよい桁数については、カード番号の19桁化を見据えてブランドごとに次のように定めている。

Discover、JCB、Mastercard、Visaの4 ブランドは、上6 桁とその他の4桁(下4 桁でなくてもよい)を残すトランケーション形式を認めている。American Expressだけは、PCI DSSの要件3.3と同じ「上6桁、下4桁」を残す形式のみを認めている。要はAmerican Express以外は、上10桁を残すトランケーション形式でカード番号を保存してもカード情報として見なされないということである。実行計画では、実際の変換処理は自社のシステムではなく、外部で実行する必要があるとしている。

各ブランドがトランケーションで認めている切り落とし桁数

PCI DSSは、機密認証データの保存を明確に禁止している。カード発行会社(イシュアー)もしくはカード発行会社から業務委託を受けた業務上正当性のある事業体以外の保存を認めていない。加盟店だけでなく、決済代行事業者(PSP)も処理後にすぐに削除する必要がある。加盟店やPSPの違反が発覚した場合には、契約する加盟店契約会社(アクワイアラー)に対して継続的な罰金を科す国際ブランドもある。EC加盟店などのカード情報流出事件を調査した結果、機密認証データの保存がしばしば発覚している。

PCI DSSは、機密認証データの保存を明確に禁止している。カード発行会社(イシュアー)もしくはカード発行会社から業務委託を受けた業務上正当性のある事業体以外の保存を認めていない。加盟店だけでなく、決済代行事業者(PSP)も処理後にすぐに削除する必要がある。加盟店やPSPの違反が発覚した場合には、契約する加盟店契約会社(アクワイアラー)に対して継続的な罰金を科す国際ブランドもある。EC加盟店などのカード情報流出事件を調査した結果、機密認証データの保存がしばしば発覚している。EC加盟店で起こりがちなのが、セキュリティコードを保存してしまうことだ。具体的には、年会費など継続的にサイトを利用する顧客の利便性を向上させるために、カード番号と併せてセキュリティコードを保存しているケースである。もう一つは、意図せずに通信ログやアプリケーションのデバッグログに保存されてしまっているケースだ。PSPが提供するモジュール型決済サービスを使用している場合、機密認証データもサーバーを通過するため、通信ログに残ってしまうことがある。

不正使用対策としてセキュリティコードが導入されたのは、かつてカード情報の窃取手段の主流がスキミング(不正な機器などによる磁気ストライプの読み取り)だった時代である。セキュリティコードは磁気ストライプの情報に含まれないため、正しく入力できるということは正規のカード券面を所有している証しである。しかし、カード情報の流出元の大半がEC加盟店になったことで、SQLインジェクションやバックドア攻撃によって、カード番号と同時にセキュリティコードも流出するケースが増えてしまった。カード番号とセキュリティコードがセットで流出した場合、EC加盟店で不正使用されるリスクは格段に高まる。このため、セキュリティコードの流出は重大な事件と見なされている。

POS(販売時点情報管理)加盟店で起こりがちな違反が、全トラックデータ(全磁気ストライプ情報)を保存しているケースである。対面加盟店で与信照会を行う場合は、決済ネットワークに全トラックデータを全て伝送する必要がある。しかし、ICチップを備えていない磁気ストライプだけのカードの場合、全トラックデータをコピーされれば、容易に偽造カードを作られてしまう。そのため、PCI DSSでは、セキュリティコードと同様に全トラックデータを伝送することは認めているが、処理後は保存せずにすぐに削除することを求めている。

ところが、ごく最近までPOSでカード情報を処理する際に、売り上げ処理や払い戻しなどの業務のために、1カ月間は全トラックデータを保存する仕様のPOS端末が存在していた。2016年以降、特定の国際ブランドから継続的なペナルティーが科されることが明らかになったため、2015年後半以降の主要なPOSメーカーの製品は、全トラックデータを保存しないように改修されている。しかし、古いPOS端末では全トラックデータを保存している可能性がある。このため、カード情報の保護対策の最優先課題としてPOSベンダーに仕様を確認するべきである。

実行計画における「カード情報」も、PCI DSSにおける「アカウントデータ」とほぼ同じ定義である。異なるのは媒体だ。実行計画の定義では、カード情報が記載される紙媒体や紙媒体をスキャンした画像データ、録音データは仮に加盟店が保存していたとしても非保持と見なされる。一方、PCI DSSでは、紙媒体や録音データだけでなく、それらが画面に表示されるだけのデータもカード会員データとして保護対象となる。このため、PCI DSS準拠を選択した場合、非保持化を選択したときには保護対象にならなかった紙や録音データも保護対象に含まれることに注意が必要だ。

(共著:fjコンサルティング代表取締役CEO 瀬田陽介

PCI Security Standard Council アソシエイト・ダイレクター 日本 井原亮二)

※出所:書籍『改正割賦販売法でカード決済はこう変わる』(日経BP社、2018年4月発行)から著者および出版社の許諾を得て転載

■書籍の詳細はこちら(日経BP社):改正割賦販売法でカード決済はこう変わる

■書籍の詳細はこちら(日経BP社):改正割賦販売法でカード決済はこう変わる共著者 紹介 瀬田 陽介氏

瀬田 陽介氏

fjコンサルティング株式会社 代表取締役CEO

PCI DSSの認定評価機関(QSA)代表、日本初のPCI SSC認定フォレンジック機関(PFI)ボードメンバーを経て2013年fjコンサルティング株式会社を設立。キャッシュレスやセキュリティのコンサルタントとして、講演・執筆活動を行う。直近の著書『改正割賦販売法でカード決済はこう変わる』(日経BP社)。

PCI DSS v4.0への効率的な移行支援及び準拠を促進するクラウドサービスを提供しています。是非一度、ご相談ください。 瀬田 陽介氏

瀬田 陽介氏fjコンサルティング株式会社 代表取締役CEO

PCI DSSの認定評価機関(QSA)代表、日本初のPCI SSC認定フォレンジック機関(PFI)ボードメンバーを経て2013年fjコンサルティング株式会社を設立。キャッシュレスやセキュリティのコンサルタントとして、講演・執筆活動を行う。直近の著書『改正割賦販売法でカード決済はこう変わる』(日経BP社)。

PCI DSS Ready Cloudでは、PCI DSS v4.0への効率的な移行支援及び準拠を促進するクラウドサービスを提供しています。

是非一度、ご相談ください。

PCI DSS準拠を促進するクラウドサービスならPCI DSS Ready Cloud

■ PCI DSS の構築、維持・運用にかかるコストと工数を削減する

■ AWSでの開発事業者や外部ベンダー/事業者との専用線接続がない場合に最適

■ 国内トップクラスのPCI DSS専門のコンサルタント集団によるPCI DSS準拠支援サービス

【関連記事】

・PCI DSS v4.0.1 ベストプラクティス要件への対策

・PCI DSS v4.0.1移行期限まであと半年! 差し迫った期限に向けて今とるべき対応策とは

・PCI DSSとは?準拠が必要な企業とセキュリティ対策をガイダンス

・PCI DSS v4.0.1 ベストプラクティス要件への対策

・PCI DSS v4.0.1移行期限まであと半年! 差し迫った期限に向けて今とるべき対応策とは

・PCI DSSとは?準拠が必要な企業とセキュリティ対策をガイダンス

この記事が気に入ったら

いいね!しよう

PCI DSS 関連の最新記事をお届けします