PCI DSSのバージョンアップの考え方とベストプラクティス要件

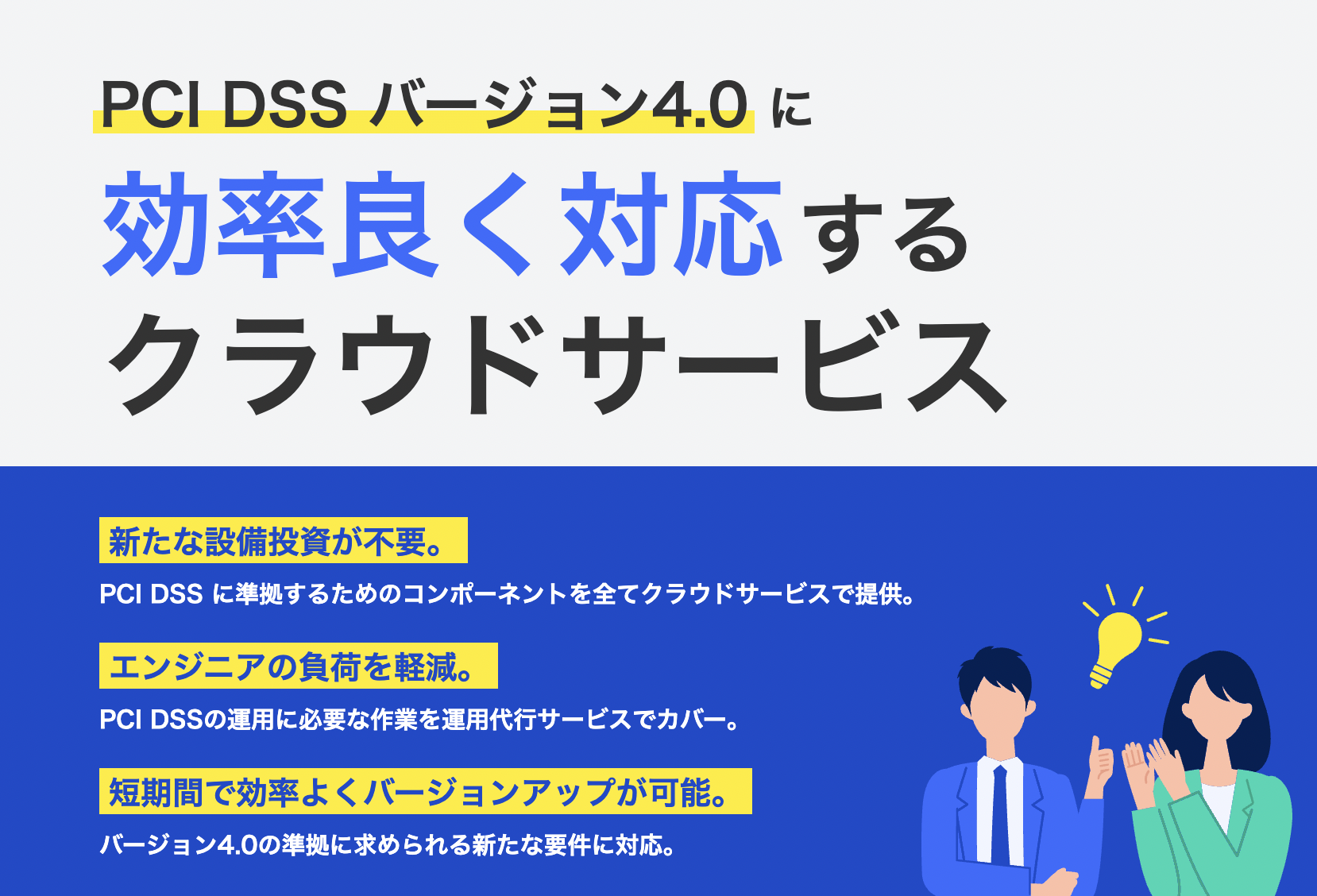

■ PCI DSS v4.0 とベストプラクティス要件に対応するクラウドサービス

PCI DSSのドキュメントライブラリーには2010年6月に公開された『Lifecycle for Changes to the PCI DSS and PA-DSS』という文書があり、今でも参照できる。同文書では、PCI DSSの新バージョンが発行された際のライフサイクルを定めている。具体的には、新バージョンの発行から1年間は新旧バージョンの併用を行いつつ、新基準への移行を行う。2年目に旧バージョンの終了と新バージョンへのフィードバック、3年目に次のバージョンのドラフト(草案)を議論して確定するというサイクルだ。このライフサイクルに基づいて、PCI DSS v2.0(2011年~)、v3.0(2014年~)と3年ごとに新バージョンが発行されてきた。

しかし、その次のバージョンアップとなったPCI DSS v3.1は2015年4月に、前バージョンから3年を待たずに発行された。背景には、2014年10月にセキュリティプロトコル「SSL(Secure Sockets Layer) 3.0」に「POODLE」と呼ばれる重大な脆弱性があることが公表されたことがある。v3.0までは、SSL 3.0を安全性の高い推奨プロトコルとしていたが、POODLEが露呈したことによってSSLおよびSSLの次世代規格であるTLS(Transport Layer Security)の初期バージョン(1.0)を安全なプロトコルと見なせなくなってしまったのである。

緊急に発行されたv3.1では当初、2016年6月末までにSSLおよびTLSの初期バージョンから安全性の高いTLSのバージョン(一般的に1.2以上とされる)へ移行することを求めていた。TLS 1.2への移行は、技術的にはウェブサーバーや「OpenSSL」という暗号ライブラリの修正だけなので、さほど難しくはない。しかし、このサーバーに接続するクライアントPCやサーバー、つまり消費者のPCや加盟店のサーバーが古いOS(例えばWindows XPやVista)を使用していると、SSLおよびTLSの初期バージョンによる通信を止めることはできない。

そのため、カード産業界全体から性急な移行は現実的ではないという強い要請があった。このほかにも、多発するカード情報流出事件からのフィードバックなどにより、いくつかの要件を修正する必要があったため、PCI SSCは2016年4月にPCI DSS v3.2 を発行した。その際に、TLS 1.2への対応については移行期限を2018年6月末までに延長した。

v3.2の発表と同時に、今後のPCI DSSのバージョンアップサイクルを「不定期」として、必要な時にバージョンアップするとした。PCI DSSという基準自体は既に成熟しているので、定期的に見直すよりも流出事件によるフィードバックをその都度反映していくという方針に変わったのである。

PCI DSSは、「ベストプラクティス要件」という考え方を取り入れている。これは、バージョンアップによって企業に大きな負担がかかるような項目に対しては、特定の期日までの猶予期間を設ける措置だ。その期日までは対応していなくても不適合にならないが、その期日以降は正式な要件になるという考え方である。

例えば、v3.2 において対応負荷が高いといわれている「要件8.3.1(カード会員データ環境の管理者アクセス権を持つ担当者による全ての非コンソールアクセスに多要素認証を組み込む)」など、いくつかの要件が2018年1月末までのベストプラクティス要件とされた。

(共著:fjコンサルティング代表取締役CEO 瀬田陽介

PCI Security Standard Council アソシエイト・ダイレクター 日本 井原亮二)

※出所:書籍『改正割賦販売法でカード決済はこう変わる』(日経BP社、2018年4月発行)から著者および出版社の許諾を得て転載

■書籍の詳細はこちら(日経BP社):改正割賦販売法でカード決済はこう変わる

■書籍の詳細はこちら(日経BP社):改正割賦販売法でカード決済はこう変わるPCI DSS Ready Cloudでは、PCI DSS v4.0への効率的な移行支援及び準拠を促進するクラウドサービスを提供しています。

是非一度、ご相談ください。

PCI DSS準拠を促進するクラウドサービスならPCI DSS Ready Cloud

■ PCI DSS の構築、維持・運用にかかるコストと工数を削減する

■ AWSでの開発事業者や外部ベンダー/事業者との専用線接続がない場合に最適

■ 国内トップクラスのPCI DSS専門のコンサルタント集団によるPCI DSS準拠支援サービス

監修者

瀬田 陽介氏

瀬田 陽介氏

fjコンサルティング株式会社

代表取締役CEO

PCI DSSの認定評価機関(QSA)代表、日本初のPCI SSC認定フォレンジック機関(PFI)ボードメンバーを経て2013年fjコンサルティング株式会社を設立。キャッシュレスやセキュリティのコンサルタントとして、講演・執筆活動を行う。直近の著書『改正割賦販売法でカード決済はこう変わる』(日経BP社)。

瀬田 陽介氏

瀬田 陽介氏fjコンサルティング株式会社

代表取締役CEO

PCI DSSの認定評価機関(QSA)代表、日本初のPCI SSC認定フォレンジック機関(PFI)ボードメンバーを経て2013年fjコンサルティング株式会社を設立。キャッシュレスやセキュリティのコンサルタントとして、講演・執筆活動を行う。直近の著書『改正割賦販売法でカード決済はこう変わる』(日経BP社)。

この記事が気に入ったら

いいね!しよう

PCI DSS 関連の最新記事をお届けします